近年、サイバー攻撃の中でも特に増加しているのが「ランサムウェア」による被害です。

2023年1月にIPA(独立行政法人・情報処理推進機構)が公表した、情報セキュリティ10大脅威 2023「組織編」では、「ランサムウェアによる被害」が3年連続で1位と報告されています。

2021年に地方病院を襲ったランサムウェア攻撃は、社会に衝撃を与えました。

コロナウイルスの感染拡大、企業のDX推進や働き方改革の一環でリモートワークが普及し、オフィス以外の場所からインターネットに接続する機会が増えるなど、社会情勢が変化。リモートワーク環境下のセキュリティの脆弱(ぜいじゃく)性を狙って、ランサムウェアは急増しています。

▼【国内外のランサムウェア被害事例】種類や対策を徹底解説

そこで本記事では、ランサムウェアの概要や感染経路とともに、具体的な被害内容や対策方法をまとめています。

ランサムウェアを詳しく知らない、理解を深めて感染対策を実施したいという方は、ぜひ本記事をご参考ください。

ランサムウェアはどんなサイバー攻撃?

ランサムウェアとは、マルウェアの一種です。マルウェアとは、有害な動作を行うために不正にプログラムされた、悪意を持ったソフトウェアや悪質なコードのこと。

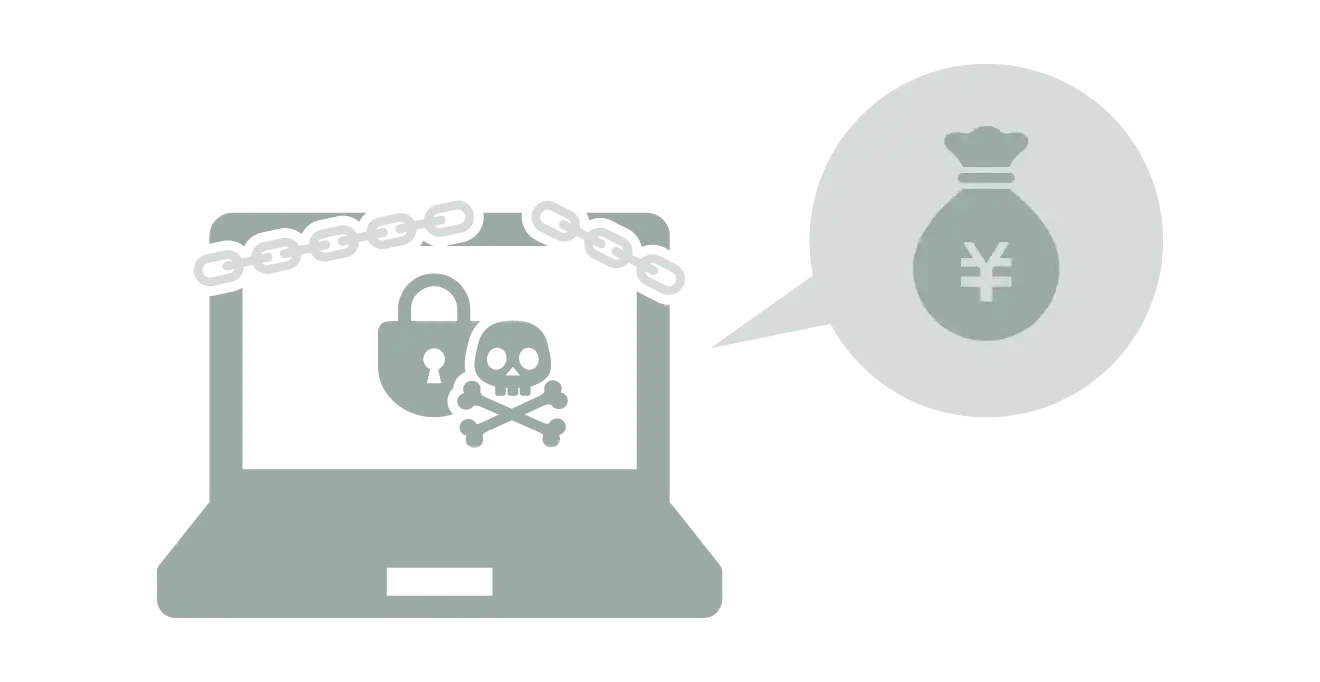

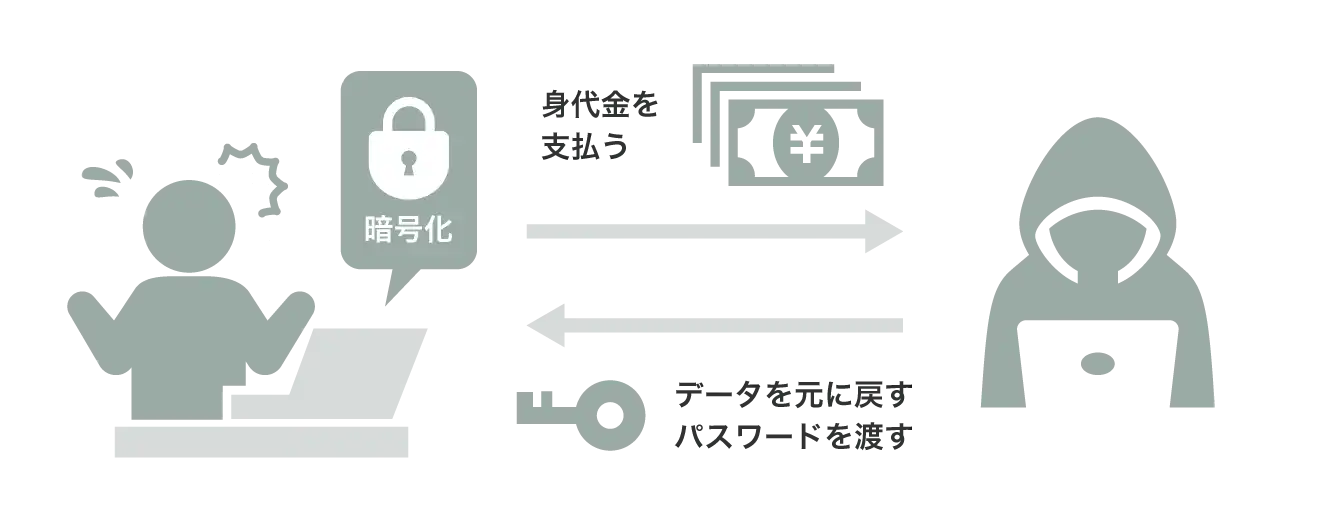

ランサムウェアは悪意ある攻撃者によって、デバイスのロック、保存したファイルへのアクセス不可、暗号化によるPC内のファイルの使用不可などが行われ、元の状態に戻すことを引き換えに金銭を要求するサイバー攻撃です。

「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、身代金要求型ウイルスともいわれています。

これまでは企業を狙うランサムウェアが一般的でしたが、最近は個人をターゲットにするケースが増加しています。日増しに高度化、複雑化するランサムウェアの暗号解除はかなり困難な上に、身代金を支払ったところで、元通りに復旧できる保証はありません。

そのため、セキュリティ対策を徹底し、ランサムウェアの感染経路を絶つことが何よりも重要なのです。

マルウェアについて、さらに詳しく解説した記事をご用意しております。

▼マルウェア対策で被害を防ぐ方法とは? 感染時の対処法も解説

▼マルウェア・ランサムウェアとは? 被害の重大性や対策を確認しておこう

また、サイバー攻撃関連の記事もご用意しております。ぜひご覧ください。

▼DDoS攻撃の目的や種類、DoS攻撃との違い、対策方法を解説

ランサムウェアには2つの型がある

ランサムウェアの感染経路について紹介する前に、ランサムウェアのタイプについて解説します。

ランサムウェアには、大きく分けて「暗号型」と「ロックスクリーン型」の2種類あります。以下では、それぞれを具体的に解説します。

暗号型

暗号型のランサムウェアは、ハードディスクやファイルを暗号化し、使用不可能な状態にします。

自力で暗号を解読することは困難であるため、被害にあってしまうと重要な情報を失うリスクが高いランサムウェアです。内蔵ドライブのデータだけとは限らず、USBメモリやネットワーク経由でサーバー上のファイルを暗号化するケースもあります。

ロックスクリーン型

従来のランサムウェアに多かったのが、ロックスクリーン型です。

PCやモバイルデバイスの画面をロック、またはロックしたように見せます。画面や操作に制限をかけて通常の操作が行えない中、支払いを要求する画面が表示され続けます。暗号型に比べ、モバイルデバイスの感染被害が多いのが特徴です。

日常に潜むランサムウェアの感染経路

ランサムウェアは、様々な経路で内部へ侵入します。日々業務を遂行している中でも、感染の危険が潜んでいます。そこで代表的な感染経路や注意点などをご紹介します。

関連の記事をご用意しております。ぜひご覧ください。

▼Emotet(エモテット)の特徴と感染時の対策を解説

ミラーサイトや改ざんされた正規サイトの閲覧

正規サイトのURLを一部改変したミラーサイトや、内容を改ざんされた正規サイトが感染経路となるランサムウェア攻撃があります。

Webサイトが感染経路となるこうした攻撃は、ランサムウェアを仕掛けたサイトを開くと同時に、自動的にダウンロードさせる「ドライブバイダウンロード」といわれる手段が一般的です。

また、偽サイトに誘導させ、ボタンの押下により感染させるケースもあります。

偽サイトは画面構成やボタンに配置が正規サイトと類似しており、気づかないうちに利用し感染していることが多いため、アドレスを確認して本物かどうか、調査、確認し、しっかりと対処することが重要です。

メールの添付ファイルやリンク

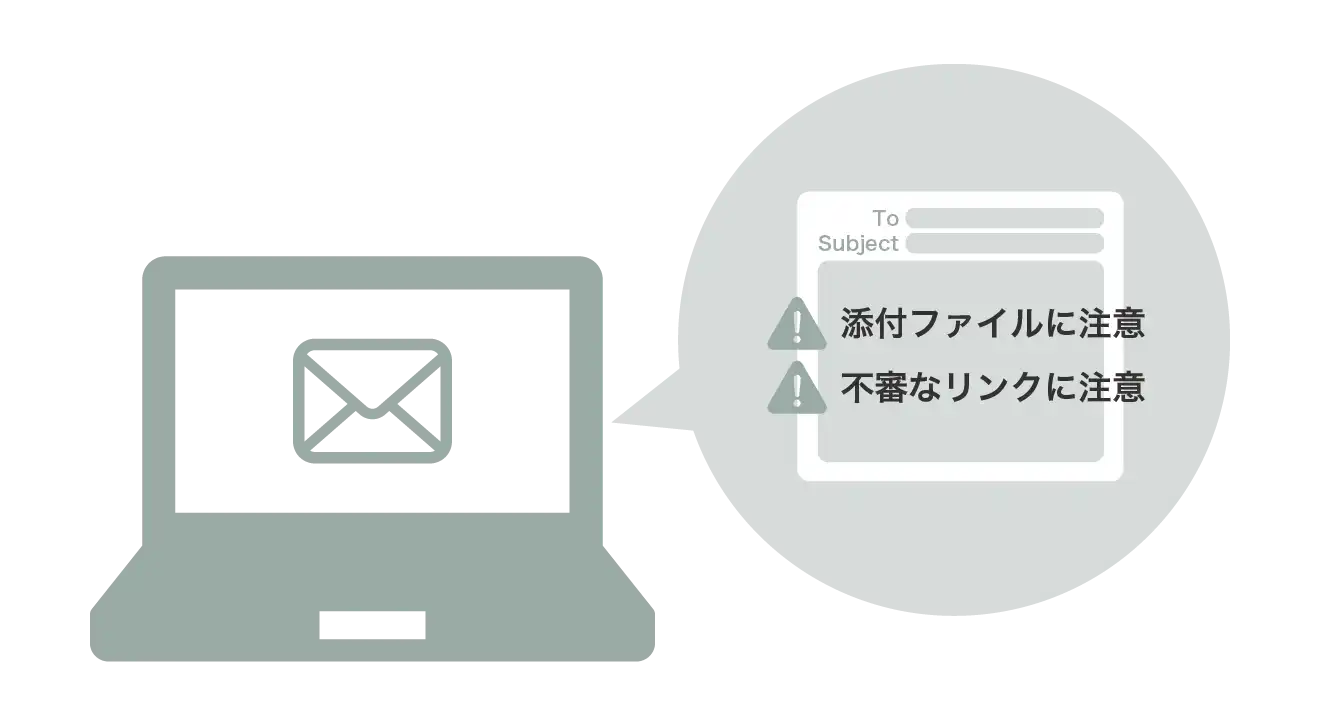

ランサムウェアの感染経路として多く挙げられるのが、メール経由による感染です。

ランサムウェア入りの添付ファイルを万が一開封してしまうと、PCのデータが暗号化され業務を行うことができなくなります。「報告書」や「健康保険の案内」など、つい開封してしまうようなファイル名に偽装されていることが多いため、注意が必要です。

また、メールに記載されている不正なURLをクリックすることで、ランサムウェアを拡散させるサイトにアクセスしてしまうこともあります。

関連の記事をご用意しております。ぜひご覧ください。

▼PPAPの問題とは? 対策方法や代替案を紹介

ソフトウェアやファイルのダウンロード

感染経路としてよく聞かれるのが、ソフトウェアやファイルのインストールです。接続したWebサイトから、ソフトウェアやファイルのダウンロードすることでランサムウェアに感染することがあります。

海外のサイトや知名度の低いソフトウェア配布サイトなどからソフトウェアをダウンロードしたところ、悪質なソフトウェアをダウンロードさせられていたというケースです。

また、フォントのダウンロードと偽ってランサムウェアをダウンロードさせる手口もあるため注意が必要です。

普段接続しているメーカーサイトや、有名企業のサイトかどうか、しっかりチェックしてから購入するようにしましょう。

リモートデスクトップ機能

今や普及しているリモートワークに欠かせないリモートデスクトップ機能も、感染のルートとして狙われています。接続元のPCから社内にある接続先のPC環境を利用できるリモートデスクトップ機能は、接続先のPCで任意の操作を実行する権限を与えてしまうため、サイバー攻撃の標的にされやすいのです。

特にログイン待ちの状態には注意が必要です。ログイン待ちのPCに対して総当たり攻撃を実施して認証機構を突破、管理者権限を取得してセキュリティソフトを停止させることでランサムウェアに感染させることが可能です。

複雑なパスワードを設定する、多層的な保護対策を行うなどセキュリティ対策を徹底しましょう。

社内外のネットワーク経由

社内LANや広域ネットワークなど、社内外のネットワークを感染経路とするランサムウェアも存在します。

従業員が使用している1台のPCがランサムウェアに感染すると、社内LAN内すべてのデバイスに感染する可能性があります。さらに広域ネットワークを通じて感染が拡大する場合もあるため、ネットワークを感染経路としているランサムウェアには注意が必要です。

関連の記事をご用意しております。ぜひご覧ください。

▼SASEとゼロトラストの違いとは? 特徴やメリットを紹介

VPN機器

VPN機器を経路とするランサムウェアも、近年増加しています。

リモートワークの普及によってVPNを導入した企業が多く、こうした社会背景を利用した攻撃です。フォームウェアのアップデートをしない、古い機種を使用しているなど脆弱性を放置していると、感染経路に狙われてしまいます。

脱VPNと次世代アクセス制御で快適なセキュア環境が整う方法とは?

USBメモリからの感染

USBメモリなどのリムーバブルメディアも、代表的なランサムウェアの感染経路です。

一見普通のUSBメモリでも、PCに接続したタイミングやUSB内のファイルを起動した際に自動的にランサムウェアに感染してしまいます。

企業内で共有使用しているUSBメモリの場合、企業全体に被害が拡大する可能性があります。

ランサムウェア入りのUSBメモリが送付されてくる攻撃手法もあるため、信用できないUSBメモリの使用は避けるのが安全です。

関連の記事をご用意しております。ぜひご覧ください。

▼必要なシャドーIT対策とは? 原因やセキュリティリスクと共に解説

ランサムウェアの攻撃手法を解説

ランサムウェアの攻撃手法は年々巧妙化しており、様々な攻撃手法が増えています。以下では、代表的なランサムウェアの攻撃手法をご紹介します。

標的型

特定の個人や企業に標的を定め端末を感染させることで、内部のネットワークに侵入します。感染した端末のみの被害ではなく、その端末を起点として組織内部のネットワークやサーバーを探索し、被害を拡大させます。

ターゲットの企業用にカスタマイズしたランサムウェアを使用することがあるため、一般的なセキュリティ対策では対応できません。よって被害が深刻化しやすいという特徴があります。

ばらまき型

ターゲットを定めず、不特定多数の個人や組織にフィッシングメールをばらまく手法です。

ばらまいたメールの添付ファイルやURL経由で感染させ、被害を徐々に拡大させていきます。できるだけ多くのターゲットから少しずつ金銭を回収することで、トータルの利益を確保することが目的です。

二重の脅迫(ダブルエクストーション)

近年、被害が増加しているのが「二重脅迫型」です。

ランサムウェアは、暗号化したデータと引き換えに身代金を要求する手法がメジャーです。しかし、二重脅迫型ランサムウェアでは、感染者が身代金を支払わない場合、窃取した機密情報や個人情報を公開するといった二重の脅迫をします。

また、金銭を支払うまでDDoS攻撃を行う、ターゲット企業の顧客やパートナー企業へ脅迫するなど、二重で収まらず三重、四重と続けて脅迫するケースもあります。

さらに、対象のデータを公開する場を様々なサイバー犯罪に使用されるダークWeb(匿名性が守られたウェブ)上に設けることも多く、一般的なランサムウェアよりも非常に悪徳な手法です。

RaaS(ラース)

RaaS(ラース)は「Ransomware as a Service」の略称です。

身代金要求型のランサムウェアをサービスとして提供するビジネスモデルのことを指します。ランサムウェアの作成者と販売業者が連携し、攻撃したい企業や個人にランサムウェアを安価な価格で提供します。

こうした仕組みによって、RaaSを提供するサイバー犯罪者から購入すれば、技術がない人間でもランサムウェアによる攻撃が可能なのです。

関連記事もご用意しております。

▼ランサムウェア感染時の復旧方法とは? 初期対応から被害を抑える対策まで徹底解説

ランサムウェア感染の被害内容

様々な感染経路が存在するランサムウェアですが、実際に感染したらどのような被害があるのか。以下では、企業が機能不全に陥るランサムウェアの代表的な被害をご紹介します。

- 企業の情報や個人情報の漏えい

企業の機密データや個人情報、取引先の情報が漏えいしてしまうことは、最も深刻な被害といえます。

顧客からの信頼を失う、多額の損害賠償が発生するなど企業活動へ大きなダメージを与えます。ランサムウェアの感染により情報漏えいの被害を一度でも受けてしまうと、業績や企業イメージの回復は困難なため、感染しないことを目的としたセキュリティ対策の徹底が重要なのです。関連の記事をご用意しております。ぜひご覧ください。

▼情報セキュリティ3要素のCIAとは? 基礎知識から具体的な対策まで徹底解説 - 端末操作、システム上の不具合

感染したPCやモバイルデバイスは、画面ロックやPC内のファイルやクラウド上のファイルが暗号化され、端末の操作が行えない状態になります。

こうしたハードウェアやOS上の被害は、高額な金銭を支払ったところで正常な状態に戻らない、データを復元できないといったランサムウェアもあるため注意が必要です。 - 身代金の支払い

ランサムウェアの感染によってデータが暗号化されてしまうと、企業の重要なデータが人質となり身代金を要求されます。「データを元に戻すパスワードがほしければ身代金を支払え」というような脅迫のメッセージが表示され、仮想通貨やオンライン送金サービスでの支払いへと誘導されます。

他にも金銭的な被害としては、PCやシステムが使用できず業務が停止してしまうことによる利益の損失も考えられます。

ところで、万が一ランサムウェアの被害に遭った場合は警察に届出するよう、周知しています。被害の拡大を抑えるため、最寄りの警察署、または各都道府県警察のサイバー犯罪相談窓口へ、すぐに通報しましょう。

ランサムウェアを感染させない対策

ランサムウェアに感染してしまうと、データの復元は非常に難しいものとなります。被害を出さないためにも、まず感染しないことを目的として感染対策を徹底しましょう。

では実際に、ランサムウェアの感染を防ぐ対策方法はどのようなものがあるのでしょうか。以下で代表的な感染対策を解説します。

ウイルス対策ソフトの導入

対策といえば、まず頭に浮かぶのがウイルス対策ソリューションの導入ではないでしょうか。

ウイルス対策のソフトを活用することで、ランサムウェア以外の有害なウイルスに対しても効果的です。危険なWebサイトへのアクセスを制限する機能や、不審なメールをフィルタリングする機能が搭載されています。

また、エンドポイントでの怪しい動作や挙動を検出し、防御することも可能です。しかし、ウイルス対策ソフトは更新を怠ると脅威の検出や駆除が正常にできないため、定期的な更新を行い最新バージョンの利用を心掛けましょう。

不審なメールに注意する

怪しいメールの添付ファイルやURLを、安易にクリックしないようにしましょう。

メールの件名に「重要」といったような緊急性を持たせる言葉を入れ開封を促すようなメールには注意が必要です。しかし、メールの添付ファイルやURLによるランサムウェアの感染対策は、個人が注意を徹底すれば感染リスクを低減できます。組織内で従業員のサイバーセキュリティ意識を向上させる教育を徹底し、不審なメールは開封せず廃棄しましょう。

OSを最新の状態にする

システムの脆弱性を狙うランサムウェアには、システムを最新の状態に保つことやセキュリティパッチの適用が有効です。システムだけでなく、VPN機器のフォームウェアや様々なデバイスも同様に最新状態に保ちましょう。

古いOSを使用している場合も、最新のOSへの更新をすることで脆弱性をカバーして感染を防ぐことが可能です。

URLフィルタリングを活用する

Webサイトを経由して攻撃してくるランサムウェアには、URLフィルタリングが最適です。

サイトURLフィルタリング設定を実施し、アクセス規制をすることで不審なサイトを閲覧不可にします。アクセスそのものを規制することで、ランサムウェアのダウンロードリスクの減少を見込めます。

Webサイトのブラックリストを作成するよりも、日々増え続ける危険なサイトの対策には有効です。Webブラウザのアップデートも随時行い、脆弱性対策を徹底しましょう。

政府広報でも、ランサムウェアの被害防止のため、企業が行うべき対策を紹介しています。参考にされてはいかがでしょうか。

ランサムウェア、あなたの会社も標的に? 被害を防ぐためにやるべきこと

定期的なバックアップ

ランサムウェアの感染対策において、こまめにバックアップを取ることは重要です。バックアップ周期が長いと復元できないファイルが発生する恐れがあるため、短いスパンでのバックアップを心掛けましょう。

しかし、ただバックアップすればいいというわけではなく、感染した際にバックアップシステムがネットワークに接続された状態の場合は、そのシステムも連鎖的に暗号化されてしまいます。

こうした被害を割けるためには、異なるネットワーク上にデータをバックアップする、オフラインストレージを活用するといった対策がおすすめです。同一のネットワークに、データをバックアップしないことが大切です。

関連記事もご用意しております。

▼ランサムウェアの被害を防ぐには? 安全なバックアップ方法や感染時の対処法を解説

ランサムウェア対策で被害を抑える

猛威を振るうランサムウェアの感染経路とともに、ランサムウェアがもたらす被害や対策方法について解説しました。

ランサムウェアは進化し続けており、今後さらに悪質に進化することが考えられます。

テクバンのセキュリティ対策支援とは?

日本国内では、1万社に1件の確率で攻撃を受ける可能性があるため、今回ご紹介したような対策を徹底し、個人のセキュリティ意識を高めることが重要です。

日頃から予防・対策を行うことで、ランサムウェアの感染リスクを低減できます。

▼ランサムウェア対策はクラウドストレージへのバックアップが有効! おすすめの製品も紹介

セキュリティ対策ソフトの知識や、導入経験がない場合でも、導入サポートを行って知る業者にまずは相談してみるのもひとつの手です。自社にとって適切な対策方法を検討しましょう。

テクバンへ相談する