まずエンドポイントのセキュリティ対策の重要性について解説します。

「パスワード付きZIPファイルの添付」は何がいけないのか?メールセキュリティを強化し、安全なファイル送信を実現する方法をご紹介します。

「パスワード付きZIPファイルの添付」は何がいけないのか?メールセキュリティを強化し、安全なファイル送信を実現する方法をご紹介します。

2022.04.27

#Defender for Endpoint#Microsoft

リモートワークの普及により企業のセキュリティ意識が一層高まり、エンドポイントのセキュリティ対策に欠かせない「Microsoft Defender for Endpoint」が注目されています。

そこで Defender for Endpoint の概要やセキュリティ機能について紹介します。

まずエンドポイントのセキュリティ対策の重要性について解説します。

エンドポイントとは、ネットワークにつながっている端末のことで、ファイルサーバーやデータベースサーバー、PCやスマホ、プリンターなどを指します。つまりネットワークの「末端の機器」のことです。

エンドポイントセキュリティは、エンドポイントやそれらに保存された情報を、サイバー攻撃から守るためのセキュリティ対策です。

クラウド化によるインターネット利用の増加、働き方改革によるリモートワークの増加とユーザーの多様化、マルウェアや不正アクセスの高度化と複雑化などにより、エンドポイントに対するセキュリティ対策の重要性が高まっているのです。

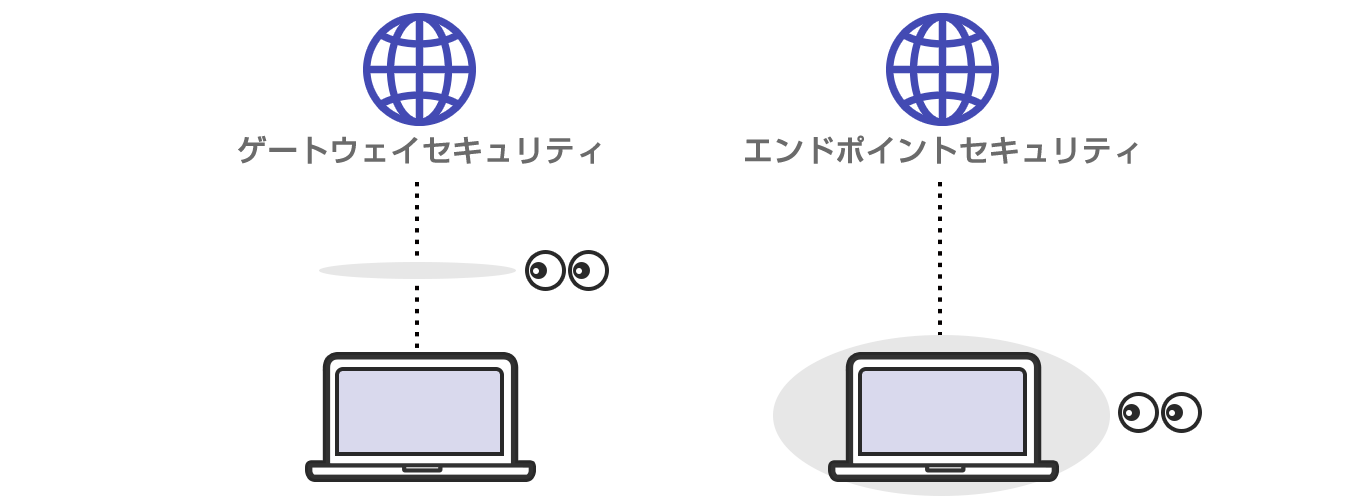

エンドポイントのセキュリティ対策は、攻撃を感知しやすく、被害を未然に防ぐことができます。そこで、これまで主流だったゲートウェイセキュリティとの違いから、エンドポイントセキュリティの有用性を明確にしていきます。

これまで主流だったゲートウェイセキュリティ。エンドポイントの手前であるゲートウェイにセキュリティ対策を行うことから、ゲートウェイセキュリティといわれています。不正な通信をゲートウェイで検知して遮断する機能を持ち、社内ネットワークとインターネットの境界線を監視する役割を担っています。

そのため、エンドポイントセキュリティとゲートウェイセキュリティでは、基本的な対策が異なります。ここでは双方の目的や保護方法などを解説します。

エンドポイントセキュリティでは、エンドポイントそのものと、エンドポイント内にあるデータの保護が目的です。一方、ゲートウェイセキュリティの目的は、接続したネットワークからマルウェアの侵入や不正アクセスを防ぐことです。

エンドポイントセキュリティの保護対象は、ネットワーク全体と接続されているエンドポイントを一括監視し、エンドポイントとエンドポイント内のデータを保護します。そしてゲートウェイセキュリティは、関所のような役割を持っているため、社内ネットワークとインターネットの境界線を監視します。

エンドポイントセキュリティは、スパムメール対策、ライブラリから既知のマルウェアを検知、侵入したマルウェアの検知・除去、データを暗号化し流出後の悪用を防ぐなど、マルウェアの侵入を防ぐだけでなく複数の方法や段階でエンドポイントを保護し、セキュアな環境を実現します。一方のゲートウェイセキュリティでは、接続したネットワークからマルウェアの侵入を防ぐため、ゲートウェイにファイアウォール、IDS、IPSを導入して外部からの侵入を検知します。

エンドポイントへのセキュリティ対策の重要性が認識されている昨今、多くの企業で利用されているセキュリティ対策ソフト「Microsoft Defender for Endpoint」について解説します。

そもそも Microsoft Defender(Windows Defender)とは、マイクロソフト社が提供している Windows の無料セキュリティ対策ソフトです。Windows 10以降のOSにはあらかじめ標準搭載されています。

Microsoft Defender は目的に合わせてシリーズ化しており、入口対策を目的とした「Microsoft Defender for Identity」や、標的型メール対策を目的とした「Microsoft Defender for Office 365」、他にも「Microsoft Defender Application Guard」「Microsoft Defender Device Guard」など様々な製品が提供されています。

Microsoft Defender for Endpoint は、未知の脅威への対策を目的としており、エンドポイントにウイルスが侵入してしまった場合、迅速に脅威の検知や除去を実行し、被害を最小限に抑えられます。クラウドサービスのため、常に最新状態を維持でき、セキュアな環境構築を目指せます。

Microsoft Defender について詳しくはこちら

▼Microsoft Defender(旧:Windows Defender)の機能と性能を徹底調査!

▼Microsoft Defender(旧:Windows Defender)をウイルス対策に活用! 設定方法や使い方を紹介

▼Microsoft Defender(Windows Defender)の性能や他製品との比較【企業向け】

大きく分けて3つある Microsoft Defender for Endpoint の特長を紹介します。

クラウド上にセキュリティ専用テナントにOSが標準搭載されているため、個々のPCにエージェントを導入する必要がありません。クラウド上に組み込まれた挙動センサーにより脅威を検知します。さらに、ログイン・ファイルへのアクセスなどのセキュリティイベントや、エンドポイント上の挙動をログに記録して分析するため、より詳細な検知が可能です。

クラウドベースのため、情報更新や専用サーバーが不要です。さらに、エンドポイントで収集した挙動データをクラウドに送信、マイクロソフト社が蓄積している膨大なデータと照合し、過去の脅威と類似点がないか精査され迅速な検出・対策が可能です。

マイクロソフト社が情報収集・蓄積した高度セキュリティシステムを活用できるため、サイバー攻撃などセキュリティ対策の専門家を配置する必要がありません。

Microsoft Defender for Endpoint は、そのセキュリティ性能の高さから様々なメリットがあります。主な4つのメリットをご紹介します。

エンドポイントから収集された情報は、常に最新の情報で分析可能です。新たな脅威や、攻撃の予兆などを認識できます。

管理コンソールからクライアント端末へのアクションを選択するだけで、プログラムの停止やネットワークの切り離しなどのアクションを実行できます。作業工数が少ないため運用担当に負担をかけず、迅速な対応が可能です。

インシデントがどのような経路で拡大したのか、どのような影響があるのかといった調査が可能です。180日前までさかのぼり調査できるため、根本的な原因を特定できます。

マイクロソフトなど様々なセキュリティ製品と連携できます。そのため統合的なセキュリティの監視、管理が可能です。

さらに Microsoft Defender for Endpoint の具体的な機能を紹介します。

Microsoft Defender for Endpoint には「Defender for Endpoint Plan 1」と「Defender for Endpoint Plan 2」の2つのプランがあり、提供される機能に差があります。

「Defender for Endpoint Plan 1」は比較的新しいプランで、脅威を防止する基本的な機能が含まれたセキュリティソリューションです。一方、「Defender for Endpoint Plan 2」は従来あった「Defender for Endpoint」を改称したプランであり、「Defender for Endpoint Plan 1」にエンドポイントでの検出や対応、自動調査、インシデント対応などのEDR(エンドポイントでの検出・対応)機能を追加したソリューションになります。

Defender for Endpoint は、ウイルスやマルウェア対策、ランサムウェアの軽減などの高度な脅威保護機能とともに、一元的な管理とレポート機能なども提供しています。双方のプランに含まれる機能をご紹介します。

クラウドと連携し、リアルタイムで端末を脅威から保護します。定義ファイルだけに頼らない次世代の保護により、マルウェアの検知能力が高まります。

ASR(Attack Surface Reduction)とも呼ばれるこの機能は、Office アプリや電子メール、スクリプトなどから入ってくるマルウェアの侵入を防ぎます。通常のEPP(エンドポイント保護プラットフォーム)を拡張したような機能であり、デバイスやアプリケーションを多様な脅威から保護し、攻撃対象の領域を減らすことが可能です。

エンドポイントで脅威が検出された際、脅威に対して手動でアクションを実行できます。ウイルス対策のスキャンやネットワークとデバイスの切断、関連ファイルの検疫などがあります。

Microsoft 365 Defender ポータルと呼ばれる管理画面でID、データ、デバイス、メール、コラボレーション、アプリなど全体のセキュリティを監視することが可能です。脅威に対する保護、検出、調査、および応答を一元的に管理できます。

Microsoft 365 Defender ポータル上で検出された脅威やアラート・インシデントなどの情報をレポート化することが可能です。検出ソース、カテゴリ、重大度、状態などを確認できる「脅威に対する保護レポート」や、デバイスの状態やウイルス対策を確認できる「デバイス正常性レポート」、悪意のあるURLやブロックされたURLへのアクセス試行などが確認できる「Web 保護サポート」があります。

Defender for Endpoint では、お客様がプラットフォームを簡単に利用できるように、様々なオプションが用意されています。なかでも、「Defender for Endpoint API」を使用することでワークフローを自動化し、各種操作をスムーズにすることが可能です。

ネットワーク内のデバイスの情報収集を実行します。各オンボードされている端末だけでなく、オンボードされていないリスクのある端末を検出可能です。

管理対象の端末に対し、露出スコアへの影響や修復アクティビティ・リスク検出・セキュリティパッチ適用の推奨事項提示など、組織の脆弱性を定量的に可視化し優先順位をつけて示唆します。

攻撃や脅威に対して自動修復を実行します。デバイスの分離やプロセス/タスク停止、ファイルの削除などが可能です。

クラウドに格納されたデータにアクセスし、クエリベースで脅威検知や追跡ができます。アラートが検知されずとも独自に脅威の調査などが可能です。

ふるまい検知や不審なアクティビティの検出、未知の脅威に対しても Microsoft セキュリティインテリジェンスを参照し対応可能です。一般的に EDR といわれています。

MSセキュリティエンジニアによる対応支援を受けられます。ただし、別途費用が必要な場合もあり、確認が必要です。

「Microsoft Intune」を利用している場合、条件付きアクセスと組み合わせ感染リスクのある端末のアクセスを制御することが可能です。

「Defender for Endpoint Plan1」と「Defender for Endpoint Plan2」の機能一覧を比較しています。

|

機能 |

Plan1 |

Plan2 |

|

次世代の保護(マルウェア対策とウイルス対策を含む) |

〇 |

〇 |

|

攻撃面の減少 |

〇 |

〇 |

|

手動応答アクション |

〇 |

〇 |

|

集中管理 |

〇 |

〇 |

|

セキュリティレポート |

〇 |

〇 |

|

API |

〇 |

〇 |

|

デバイス検出 |

― |

〇 |

|

脅威と脆弱性の管理 |

― |

〇 |

|

自動調査および対応 |

― |

〇 |

|

高度な追及 |

― |

〇 |

|

エンドポイントでの検出と対応 |

― |

〇 |

|

Microsoft 脅威エキスパート |

― |

〇 |

|

デバイスベースのアクセス制御 |

〇 |

〇 |

Microsoft Defender for Endpoint を利用するにはライセンス契約が必要です。マイクロソフト社の公式サイトや販売代理店などから購入できます。

Microsoft Defender for Endpoint の利用には次の複数あるライセンス契約が必要です。

マイクロソフト社から認定されたパートナー企業であるテクバンも、数多くの Microsoft 製品を取り扱っており、ライセンスの販売しております。導入・運用支援、サポートまでワンストップソリューションで対応しておりますので、導入にお困りでしたらお気軽にご相談ください。

今回は重要度が増すエンドポイントセキュリティ対策と、Microsoft Defender for Endpoint の特長や機能について解説しました。

働き方の多様化、データのクラウド化が進む中で、Defender for Endpoint の必要性が高まっているといえるでしょう。従来のセキュリティ対策に比べ、エンドポイントをあらゆる脅威から保護する Microsoft Defender for Endpoint に今後も注目です。

※本記事の内容は2022年4月時点のものです。Microsoft 製品の仕様や利用環境は変更する場合があります。

セキュリティ対策がなぜ組織力強化につながるのか?

最適なセキュリティ環境で得られる安心感は、企業の成長、ビジネスの活性化、イノベーション創出につながります。包括的なセキュリティ強化を検討してみませんか。